Siber savunmacılara kurumsal zırhlardaki çatlakları tespit etmede yardımcı olabilecek ve etik bilgisayar korsanlığı yapanlara siber güvenlik anlayışlarını derinleştirmelerine yardımcı olabilecek beş müthiş kit

Mavi ekipler savunurken kırmızı ekipler saldırır. Ancak ortak bir amaçları vardır: Bu zayıflıklar kötü niyetli aktörler tarafından istismar edilmeden önce kuruluşların savunmalarındaki boşlukların tespit edilmesine ve ele alınmasına yardımcı olmak. Mavi/kırmızı ekip tatbikatları güvenliğin teknik, prosedürel ve insani yönleri hakkında paha biçilmez bilgiler sağlar. Nihayetinde de kuruluşların gerçek saldırıları savuşturmasına yardımcı olabilir.

Kısa bir süre önce mavi takımların simüle edilmiş saldırılara karşı savunma yaparken kullanabilecekleri birkaç açık kaynaklı aracın yanı sıra yanlış ellerde güvenlik sorunlarına neden olabilecek dört aygıtı incelemiştik. Bu kez, hobi amaçlı donanım korsanlarının yanı sıra kırmızı ekip üyelerinin veya etik korsanların becerilerini geliştirirken veya işlerini yaparken kullanabilecekleri son teknoloji ürünü beş kompakt aracı bir araya getireceğiz.

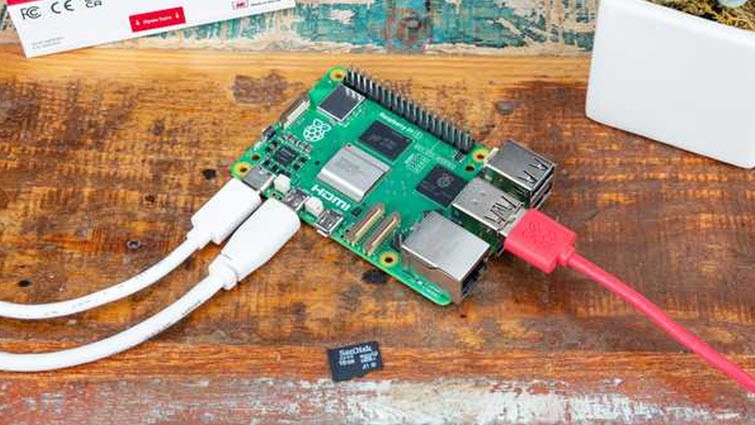

1. Bilgisayar korsanlığı için Raspberry Pi 5

Özellikle çok yönlülüğü, gücü ve topluluk odaklı canlı ekosistemi sayesinde Raspberry Pi, güvenlik uzmanları, öğrenciler ve meraklılar arasında tercih edilen bir araç haline geldi.

Öncelikle uygun fiyatlı tek kartlı bir bilgisayar olan Raspberry Pi, çeşitli sızma testi araçlarıyla da yüklenebilir ve birden fazla role hizmet edebilir. Örneğin, bir ağ dinleyicisine dönüşebilir, ayrıntılı analiz için paketleri yakalayabilir veya otomatik güvenlik testleri için komut dosyaları çalıştırabilir. Ayrıca araçların hareket halindeyken test edilmesi ve Nesnelerin İnterneti (IoT) cihazlarının analiz edilmesi için idealdir ve siber suçlular bunlardan yararlanma şansı bulmadan önce güvenlik açıklarını tespit eder.

Resim 1. Raspberry Pi 5 (kaynak: Raspberry Pi)

Raspberry Pi, farklı amaçlara ve kullanıcı tercihlerine göre uyarlanmış çeşitli işletim sistemlerini destekler. Resmi işletim sistemi Raspberry Pi OS (eski adıyla Raspbian), Debian Linux tabanlıdır ve ARM mimarisi için optimize edilmiştir.

Ayrıca Kali Linux gibi popüler dağıtımlar da mevcuttur ve özellikle sızma testi ve güvenlik denetimi için hazırlanmışlardır. Bu dağıtımlar ağ taraması, güvenlik açığı değerlendirmesi, kablosuz saldırılar ve daha fazlası için bir dizi araçla önceden yüklenmiş olarak gelir.

Ek olarak Raspberry Pi’yi temel donanım platformu olarak kullanabilen birkaç ilginç araç ve proje de şunlardır:

- FruityWifi: Kablosuz ağları denetlemek ve bir web arayüzü üzerinden gelişmiş saldırıları etkinleştirmek için kullanılır.

- Ha-Pi: Aircrack Ng Suite ve Metasploit dahil olmak üzere sızma testi için araçlar sağlar.

- Raspberry Pwn: Scapy, Wireshark ve tcpdump gibi araçları içerir.

- Kablosuz Saldırı Araç Kiti (WAT): ARM platformlarında Wi-Fi ağ penetrasyon testi gerçekleştirir.

- PwnPi: Debian Wheezy’nin pentest için basitleştirilmiş bir sürümü.

- NetPi: Ticari sınıf özelliklere sahip bir ağ analizörü oluşturmayı amaçlayan bir proje.

2. HackRF One

HackRF One, hem radyo frekansı (RF) meraklıları hem de profesyoneller için bir İsviçre çakısıdır. Bu açık kaynaklı cihaz, meraklı hobi sahiplerinden deneyimli profesyonellere kadar herkesin RF’lerin görünmez okyanusuna dalmasına ve en sevdiğiniz müzik istasyonundan kritik iletişim sinyallerine kadar her şeyi taşıyan dalgaları keşfetmesine ve manipüle etmesine olanak tanır.

Çok yönlü olarak tasarlanan bu tek kartlı yazılım tanımlı radyo (SDR) çevre birimi, 1 MHz ila 6 GHz arasındaki sinyalleri hem iletebilir hem de alabilir. Bu geniş aralık, AM/FM radyodan Wi-Fi’a ve hatta uydu sinyallerine kadar neredeyse her tür kablosuz iletişimi deneyebileceğiniz anlamına gelir. Neredeyse şimdiye kadar tasarlanmış tüm kablosuz protokollerin anahtarlarına tek bir kompakt form faktöründe sahip olmak gibi.

Resim 2. HackRF One (kaynak: Adafruit)

Gelişmiş özelliklerine rağmen HackRF One, saha çalışması için yeterince taşınabilir ve sağlamdır; güvenlik uzmanlarının kablosuz ağ güvenlik açıklarını test etmesine veya RF mühendislerinin hareket halindeyken sinyal sorunlarını gidermesine olanak tanır.

Bu arada kablosuz sistemlerin güvenliğini değerlendirmenize, tekrar saldırıları gerçekleştirmenize ve IoT cihazlarının güvenlik açıklarını keşfetmenize olanak tanır. Bu, araba uzaktan kumandalarını, alarmları ve diğer cihazları taklit etmeyi ve analiz etmeyi, GPS sinyallerini manipüle etmeyi, RFID etiketleriyle iletişim kurmayı ve sinyal analizi ve uydu iletişim takibi yapmayı içerir.

3. WiFi Pineapple ile bilgisayar korsanlığı

Kuşkusuz, bunun için daha büyük bir cebe ihtiyacınız olabilir ancak zararsız bir yönlendirici gibi görünen bu şık cihaz, kablosuz ağların gizli sırlarını ortaya çıkarma gücüne sahiptir. WiFi Pineapple, geleneksel bir erişim noktasını taklit ederek kablosuz ağların güvenliğini araştırmak için kullanılır ve şüphelenmeyen kullanıcıları kendine çeker. İki ağ arayüzüne sahiptir; biri internet erişimi sağlamak için, diğeri ise yakındaki Wi-Fi cihazlarıyla etkileşim kurmak için.

Resim 3. WiFi Pineapple Mark VII (kaynak: Hak5)

WiFi Pineapple’ın özünde özel işletim sistemi Pineapple OS bulunmaktadır. Linux tabanlı bu işletim sistemi özellikle kablosuz sızma testleri için tasarlanmıştır ve çok sayıda güçlü araçla önceden yüklenmiş olarak gelir. Pineapple OS istikrarlı ve verimli bir ortam sağlayarak karmaşık güvenlik değerlendirmeleri sırasında cihazın sorunsuz çalışmasını sağlar.

Temel amaçlar:

- Şeytani ikiz saldırıları: Ağ trafiğini kesmek ve hassas bilgileri toplamak için sahte erişim noktaları oluşturur.

- Deauth testleri: Ortadaki adam saldırılarını etkinleştirmek için meşru ağlarla bağlantıyı kesmeye zorlar.

- Güvenlik değerlendirmeleri: Kablosuz ağlardaki güvenlik açıklarını ve yapılandırma boşluklarını belirler.

- Kontrollü saldırılar: Yöneticilerin güvenlik politikalarını daha iyi anlamalarına ve geliştirmelerine yardımcı olur.

- Çok yönlü işlevsellik: Çeşitli otomatik ve manuel kablosuz ağ pentest araçları sağlar.

4. Deauther Watch

Esasen Wi-Fi kimlik doğrulama saldırılarını yürütmek için gerekli yetenekleri entegre eden bu giyilebilir cihaz, özel olarak hazırlanmış kimlik doğrulama paketleri göndererek yönlendirici ve ona Wi-Fi ile bağlı diğer cihazlar (akıllı telefon, dizüstü bilgisayar veya IoT cihazı gibi) arasındaki bağlantıyı bozar.

Resim 4. DSTIKE Deauther Watch V3S (kaynak: DSTIKE)

Ayrıca Deauther Watch, güvenlik açıklarını tespit etmek veya ağ etkinliğini izlemek için Wi-Fi tarama ve izleme ve paket yakalama gibi özelliklerle birlikte gelebilir. ESP8266 Deauther V3 yazılımı, USB üzerinden bir komut satırı arayüzü (CLI) sağlar ve 2,4 GHz Wi-Fi ağlarını güvenlik açıkları için test eder.

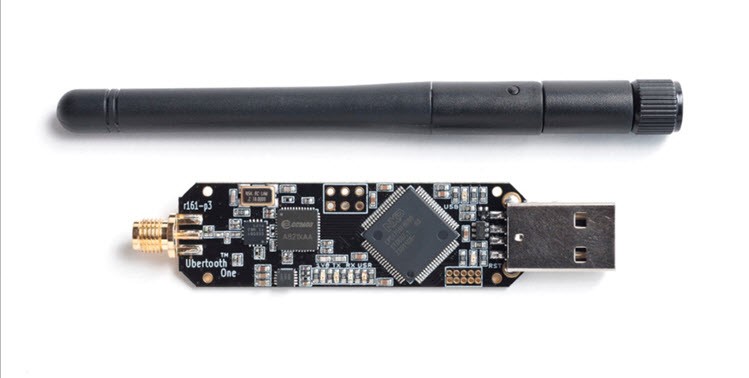

5. Ubertooth One

Ubertooth One öncelikle Bluetooth iletişimlerinin izlenmesi ve Bluetooth paketlerinin analizinin yanı sıra Bluetooth özellikli Nesnelerin İnterneti (IoT) cihazlarının test edilmesi için tasarlanmıştır. Bu açık kaynaklı aygıt, çeşitli güvenlik testi senaryolarını desteklemekte ve tipik Bluetooth adaptörlerinin ötesine geçerek Bluetooth bağlantıları üzerinden değiş tokuş edilen hassas bilgilerin algılanmasını da içermektedir.

Resim 5. Ubertooth One (kaynak: Great Scott Gadgets)

GreatFET platformunu temel alır ve yetenekli bir radyo alıcı-verici yonga setine sahiptir. Ubertooth One, 2,4 GHz ISM bandında çalışır ve Bluetooth Düşük Enerji (BLE) ve Klasik Bluetooth protokollerini destekler, bu da onu çok çeşitli uygulamaların üstesinden gelebilecek kadar çok yönlü hale getirir.

Sonuç

Bu tür tüm cihazlarda olduğu gibi etik hususlar çok önemlidir. Teknolojinin, kontrollü test ortamları veya eğitim amaçlı kullanım gibi izin verilen ortam ve durumlarda kullanılması gerekir. Aslında bunları izinsiz saldırılar düzenlemek için kullanmak birçok yargı alanında yasa dışıdır ve ciddi sonuçlar doğurabilir. Bu arada kuruluşların bu cihazların ağlarında yetkisiz kullanımına karşı güvende kalmaları için teknik önlemler, politikalar ve kullanıcı eğitiminin bir kombinasyonunu uygulamaları gerekir.