Kimlik bilgisi sızıntıları giderek yaygınlaşıyor ve nereye bakacağınızı bilmiyorsanız kendi krallığınızın anahtarlarının açığa çıkıp çıkmadığını anlamak zor olabilir.

Kısa bir süre önce “tüm ihlallerin anası” sayılabilecek, daha doğrusu LinkedIn ve Twitter (şimdi X) dahil olmak üzere çeşitli şirketlere ve çevrimiçi hizmetlere yapılan bir dizi saldırı sırasında çalınan geniş bir veri derlemesinin sızıntısını detaylandıran bir rapora rastladık. Veri önbelleğinin, devlet verileri ve insanların oturum açma kimlik bilgileri de dahil olmak üzere bir dizi hassas bilgiyle dolu şaşırtıcı 26 milyar kayıttan oluştuğu bildirildi.

Bu, kullanıcı verilerinin devasa bir zulasının ilk kez ele geçirilişi olmasa da ele geçirilen kayıtların sayısı açısından önceki bilinen sızıntıları (ve bunların derlemelerini) gölgede bıraktı. Sadece 2020‘deki meşhur Cam4 veri sızıntısının çeşitli türlerde 11 milyara yakın kaydı açığa çıkardığını ve 2013‘te Yahoo’daki ihlalin üç milyar kullanıcı hesabının tamamını tehlikeye attığını hatırlayın. Unutmadan: 2019’da açık internete düşen ve uygun bir şekilde adlandırılan Koleksiyon No. 1, daha önce çeşitli kuruluşlardan çalınan 773 milyon oturum açma adı ve parolayı açığa çıkarmış, bunu sadece birkaç hafta sonra bu türden dört “koleksiyon” daha izlemiştir.

Peki bu bizi nereye götürüyor? Belki de en önemli çıkarım, sıkı kişisel güvenlik önlemleri uygulasanız bile hesap kimlik bilgilerinizin, özellikle büyük şirketlerdeki ihlaller nedeniyle bu tür koleksiyonlara yakalanabileceğidir. Bu da şu soruyu akla getiriyor: Kimlik bilgilerinizin ele geçirilip geçirilmediğini nasıl öğrenebilirsiniz?

Kimlik bilgisi sızıntıları ve şirket açıklamaları

İşletmeler, bilgisayar korsanlığı olaylarını ve yamalanmamış güvenlik açıklarını ifşa etmelerini zorunlu kılan belirli düzenleyici gerekliliklere tabi olabilir. Örneğin ABD’de halka açık şirketlerin “önemli” siber olayları meydana gelmelerinden itibaren 96 saat veya dört iş günü içinde ABD Menkul Kıymetler ve Borsa Komisyonu‘na (SEC) bildirmeleri gerekmektedir.

Bu, sıradan insanlara nasıl yardımcı olur? Bu tür bir şeffaflık sadece müşterilerin güvenini kazanmaya yardımcı olmakla kalmaz aynı zamanda hesaplarının veya verilerinin tehlikeye girip girmediği konusunda da onları bilgilendirir. Şirketler genellikle veri ihlallerini kullanıcılara e-posta yoluyla bildirir, ancak SEC dosyaları kamuya açık olduğundan, bu tür olayları başka kaynaklardan, hatta muhtemelen bunları kapsayan haber raporlarından öğrenebilirsiniz.

Kandırıldım mı?

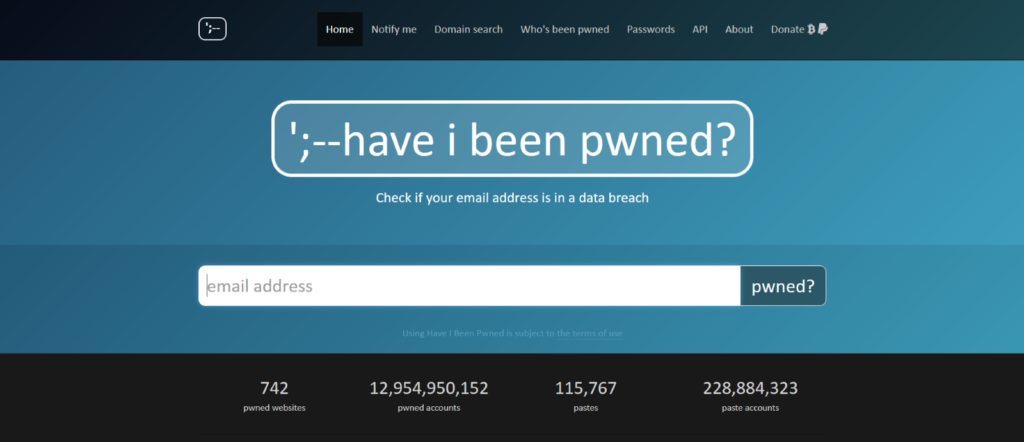

E-posta adresiniz ya da parolalarınız gibi bazı verilerinizin bir veri sızıntısında açığa çıkıp çıkmadığını kontrol etmenin belki de en basit yolu haveibeenpwned.com adresini ziyaret etmektir. Sitede, verilerinizin ne zaman ve nerede ortaya çıktığını size söyleyebilecek ücretsiz bir araç bulunmaktadır.

Hem e postalar hem de parolalar haveibeenpwnedcom adresinde basit bir arama sorgusuyla kontrol edilebilir

Sadece e-posta adresinizi girin, “pwned?” seçeneğine tıklayın ve işte! Kimlik bilgilerinizin güvenlik durumunun yanı sıra tam olarak hangi sızıntıya yakalandıklarını bildiren bir mesaj görünecektir. Şanslı olanlar için sonuç yeşil olacak ve herhangi bir sızıntı olmadığını gösterecek, daha az şanslı olanlar için ise site kırmızıya dönecek ve kimlik bilgilerinizin hangi veri sızıntılarında yer aldığı listelenecektir.

Web tarayıcıları

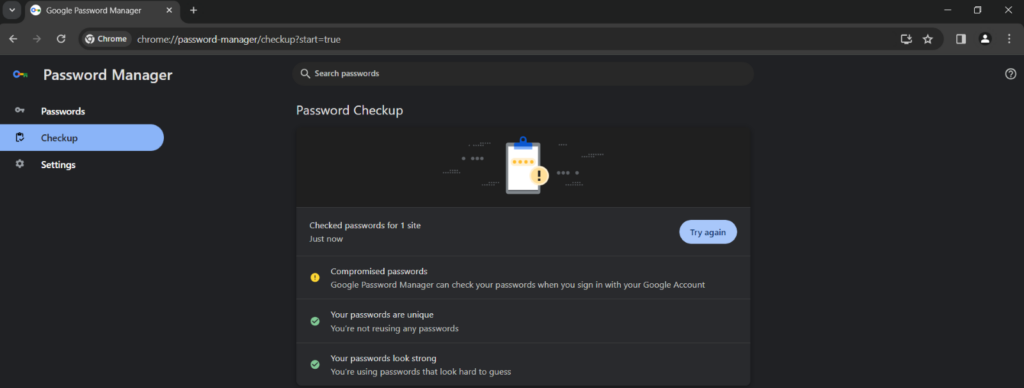

Google Chrome ve Firefox dahil olmak üzere bazı web tarayıcıları, parolalarınızın bilinen herhangi bir veri sızıntısına dahil olup olmadığını kontrol edebilir. Chrome ayrıca parola yöneticisi modülü aracılığıyla daha güçlü parolalar önerebilir veya parola güvenliğinizi artırmak için başka özellikler sunabilir.

Chromedaki parola yöneticisi verilerinizin herkese açık bir şekilde sızdırılıp sızdırılmadığını keşfetmek için oldukça kullanışlı olabilir

Bununla birlikte oyununuzu daha da ileri götürmek ve güçlü şifreleme de dahil olmak üzere veri güvenliğini ciddiye alma konusunda kanıtlanmış bir geçmişe sahip özel bir parola yöneticisi kullanmak isteyebilirsiniz. Bu araçlar genellikle saygın çok katmanlı güvenlik yazılımlarıyla birlikte gelir.

Parola yöneticileri

Parola yöneticileri, yalnızca güvenli bir şekilde saklamakla kalmayıp aynı zamanda çevrimiçi hesaplarınızın her biri için karmaşık ve benzersiz parolalar oluşturabildiklerinden geniş bir oturum açma kimlik bilgileri koleksiyonuyla hokkabazlık yapmak söz konusu olduğunda çok değerlidir. Bununla birlikte krallığınızın anahtarlarını tutan güçlü ama akılda kalıcı bir ana parola kullanmanız gerektiğini söylemeye gerek yok.

Öte yandan bu parola kasaları tehlikeye karşı bağışık değildir ve kötü niyetli aktörler için örneğin kimlik bilgisi doldurma saldırıları veya yazılım açıklarından yararlanan saldırıların bir sonucu olarak cazip hedefler olmaya devam etmektedir. Yine de yerleşik sızdırılmış parola kontrolleri ve bugünlerde birçok çevrimiçi platformda mevcut olan iki faktörlü kimlik doğrulama (2FA) şemalarıyla entegrasyon gibi avantajlar risklerden daha ağır basmaktadır.

Kimlik bilgisi sızıntıları (etkileri) nasıl önlenir?

Peki ya ilk etapta sızıntıları önlemeye ne dersiniz? Ortalama bir internet kullanıcısı kimlik bilgisi sızıntılarına karşı kendini koruyabilir mi? Eğer öyleyse nasıl? Gerçekten hesaplarınızı nasıl güvende tutabilirsiniz?

Her şeyden önce daha fazla vurgulamamız gereken konu, yalnızca parolalara güvenmemeniz. Bunun yerine hesaplarınızın iki tür kimlikle korunduğundan emin olun. Bu amaçla, 2FA için özel bir güvenlik anahtarı veya Microsoft Authenticator ya da Google Authenticator gibi bir kimlik doğrulayıcı uygulaması şeklinde, bunu mümkün kılan her hizmette iki faktörlü kimlik doğrulama (2FA) kullanın. Bu, saldırganların hesaplarınıza yetkisiz erişim elde etmesini önemli ölçüde zorlaştıracaktır, parolalarınızı bir şekilde ele geçirmiş olsalar bile.

Parola güvenliğine gelince, giriş bilgilerinizi kâğıda yazmaktan veya bir not alma uygulamasında saklamaktan kaçının. Ayrıca hesap kimlik bilgilerinizi web tarayıcılarında saklamaktan kaçınmak daha iyidir; bu tarayıcılar genellikle bunları yalnızca basit metin dosyaları olarak saklar ve bu da onları kötü amaçlı yazılımlar tarafından veri sızmasına karşı savunmasız hale getirir.

Diğer temel hesap güvenliği ipuçları, dolandırıcıların kaba kuvvet saldırıları gerçekleştirmesini zorlaştıran güçlü parolalar kullanmayı içerir. Bir kelime ve bir sayı gibi basit ve kısa parolalardan uzak durun. Şüpheye düştüğünüzde, parolalarınızı oluşturmak için bu ESET aracını kullanın veya kendi parolalarınızın gücünü kontrol etmesini sağlayın.

Daha güvenli ve hatırlaması daha kolay olan parolalar kullanmak da iyi bir uygulamadır. Rastgele harf ve sembol kombinasyonları yerine büyük harfler ve muhtemelen özel karakterlerle serpiştirilmiş bir dizi kelimeden oluşturulabilir.

Aynı şekilde, insanların aynı kimlik bilgilerini birden fazla çevrimiçi hizmette tekrar kullanma eğiliminden yararlanan kimlik bilgisi doldurma gibi saldırıları önlemek için her hesabınız için farklı bir parola kullanın.

Kimlik doğrulamaya yönelik daha yeni bir yaklaşım, geçiş anahtarları gibi parolasız oturum açma yöntemlerine dayanır ve birden fazla cihaz ve sistemde hesap sahipliğini doğrulamak için güvenlik belirteçleri, tek seferlik kodlar veya biyometri gibi başka oturum açma yöntemleri de vardır.

Şirket tarafında önleme

Şirketlerin, ihlalleri ve güvenlik olaylarını önleyebilecek tespit ve müdahale yazılımları gibi güvenlik çözümlerine yatırım yapmaları gerekir. Ayrıca kuruluşların saldırı yüzeylerini proaktif olarak daraltmaları ve şüpheli bir şey tespit edilir edilmez tepki vermeleri gerekir. Bilinen yazılım boşluklarını takip etmek ve bunları zamanında yamalamak siber suçlular tarafından istismar edilmesini önlemeye yardımcı olduğundan, güvenlik açığı yönetimi de çok önemlidir.

Bu arada her zaman var olan insan faktörü de örneğin bir çalışanın şüpheli bir e-posta ekini açması veya bir bağlantıya tıklaması gibi durumlarda, bir tehlikeyi tetikleyebilir. Bu nedenle siber güvenlik farkındalık eğitiminin ve uç nokta/mail güvenliğinin önemi küçümsenemez.

Veri güvenliğini ciddi bir şekilde ele alan her şirket aynı zamanda bir veri kaybı önleme (DLP) çözümü düşünmeli ve sağlam bir yedekleme politikası uygulamalıdır.

Ayrıca büyük hacimli müşteri ve çalışan verilerinin işlenmesi sıkı şifreleme uygulamaları gerektirir. Kimlik bilgilerinin yerel olarak şifrelenmesi, bu tür hassas verileri koruyabilir ve saldırganların ilgili şifreleme anahtarlarına erişimi olmadan çalınan bilgilerden yararlanmasını zorlaştırır.

Sonuç olarak herkese uyan tek bir çözüm yoktur ve her şirketin veri güvenliği stratejisini kendi özel ihtiyaçlarına göre uyarlaması ve gelişen tehdit ortamına uyum sağlaması gerekir. Bununla birlikte, en iyi siber güvenlik uygulamalarının bir araya getirilmesi, veri ihlallerini ve sızıntılarını önleme yolunda uzun bir yol kat edecektir.